Verwalten von Zertifikatvorlagen

Vorwort

In großen Organisationen werden unzählige Zertifikate für Benutzer

und Computer ausgestellt. Wenn Sie die Konfigu-

rationseinstellungen für jedes einzelne Zertifikat manuell festlegen müssten,

wären Sie wohl den ganzen Tag mit dem

Ausstellen von Zertifikaten beschäftigt, und wahrscheinlich würden

Ihnen dabei sehr viele Fehler unterlaufen. Glücklich-

erweise können sie Zertifikatvorlagen verwenden, um das Erstellen von Zertifikaten

zu vereinfachen und sicherzustellen,

dass alle Zertifikate in der gesamten Organisation einheitlich erstellt werden.

Wenn Sie mit den Zertifikatvorlagen von Microsoft Windows

2000 vertraut sind, werden Sie von den neuen Funktionen,

die in Version 2 der Zertifikatsvorlagen von Windows Server 2003 verfügbar

sind, begeistert sein. Vor allem haben Sie

nun die Möglichkeit, mehrere Funktionen in einer einzigen Vorlage zu kombinieren.

Sie können sich sogar aus dem

Zertifikatregistrierungsprozess heraushalten und Vorlagen konfigurieren, so

dass diese automatisch für einen Compu-

ter oder Benutzer installiert werden. Dank dieser Funktionen können Sie

den zum Verwalten einer PKI erforderlichen

Verwaltungsaufwand sowie die Gesamtzahl der Zertifikate reduzieren, die Benutzer

und Computer benötigen. Dadurch

sparen Sie wiederum Zeit und Kosten.

Übersicht über

Zertifikatvorlagen

Bei Zertifikatvorlagen handelt es sich um

Regelsätze und Einstellungen, die das Format und den Inhalt eines Zertifikats

auf der Grundlage des jeweiligen Verwendungszwecks des Zertifikats definieren.

Zertifikatvorlagen stellen auch Anwei-

sungen zum Erstellen und Einreichen einer gültigen Zertifikatanforderung

für den Client bereit. Darüber hinaus definieren

Zertifikatvorlagen, welche Sicherheitsprinzipale berechtigt sind, auf dieser

Vorlage basierende Zertifikate zu lesen, zu re-

gistrieren oder automatisch zu registrieren. Zertifikatvorlagen werden in einer

Zertifizierungsstelle konfiguriert und auf die

eingehenden Zertifikatanforderungen angewendet.

Beim Bereitstellen von Zertifikaten in einer Organisation sollten Sie jede Vorlage

dem jeweiligen Verwendungszweck ent-

sprechend anpassen. Es stehen beispielsweise Standardzertifikatvorlagen für

Benutzer, Computer, für das verschlüsselnde

Dateisystem (Encrypting File System, EFS) und für die Codesignatur zur

Verfügung. Der jeweils in der Organisation zu

verwendete Zertifikatvorlagentyp ist von den entsprechenden Sicherheitsanforderungen

und den PKI-Anwendungen abhängig.

Sie haben die Möglichkeit, mehrere Zertifikattypen auszustellen, um unterschiedliche

Sicherungs- oder Anwendungsan-

forderungen zu erfüllen, und Sie können auch eigene Zertifikate erstellen,

die speziell auf die Anforderungen Ihrer Organisa-

tion zugeschnitten sind.

Nur Unternehmenszertifizierungsstellen können auf Zertifikatvorlagen basierende

Zertifikate ausstellen. Wenn eine Zerti-

fikatvorlage definiert ist, muss diese Definition für alle Zertifizierungsstellen

in der Gesamtstruktur verfügbar sein. Sie

können die Definition zur Verfügung stellen, indem Sie die Vorlage

in Active Directory veröffentlichen und dafür sorgen,

dass das Active Directory-Replikationsmodul die veröffentlichte Vorlage

repliziert. Die Replikation der Zertifikatvorlage

in der Gesamtstruktur richtet sich nach dem Replikationszeitplan von Active

Directory, und daher ist die Zertifikatvorlage

möglicherweise erst nach abgeschlossener Replikation für alle Zertifizierungsstellen

verfügbar.

Zertifikatvorlagenpfad

Die Zertifikatvorlageninformation sind in Active Directory gespeichert, um die

Verteilung der Zertifikatvorlagendefinition

sicherzustellen. Normalerweise verwenden Sie das Zertifikatvorlagen-Snap-In

zum Anzeigen und Bearbeiten von Vor-

lagen. Sie können jedoch auch das ADSIEdit-Snap-In verwenden, um die Active

Directory-Objekte direkt anzuzeigen

und zu ändern. Die Vorlagen befinden sich im Container CN=Certificate

Templates, CN=Services, CN=Public Key

Services .

Jeder Zertifikatvorlage ist eine Zugriffssteuerungsliste (Access Control Liste,

ACL) zugeordnet, in der definiert ist, welche

Sicherheitsprinzipale berechtigt sind, die Zertifikatvorlage zu lesen, zu registrieren

bzw. automatisch zu registrieren od.

zu ändern. Sie können die Berechtigungen für Zertifikatvorlagen

mithilfe des Zertifikatvorlagen-Snap-Ins festlegen. Die

einzelnen Berechtigungen werden im weiteren Verlauf dieser Lektion detaillierter

beschrieben.

Zertifikatvorlagenversionen

Windows Server 2003 unterstützt zwei Typen von Zertifikatvorlagen: Version

1 und Version 2, Vorlagen 1 bieten Abwärts-

kompatibilität für Server und Betriebssystemen der Windows 2000-Produktfamilie.

Vorlagen der Version 1 weisen jedoch

eine wesentliche Einschränkung auf: Die darin enthaltenen Informationen

sind im Zertifikat hartkodiert. Sie können die

Zertifikatvorlageneigenschaften (z.B. die Gültigkeitsdauer des Zertifikats

und die Schlüsselgröße) nicht ändern. Zertifikat-

vorlagen der Version 2 heben einige dieser Einschränkungen auf.

Beim Installieren der ersten Unternehmenszertifizierungsstelle in einer Gesamtstruktur

werden standardmäßig Vorlagen

der Version 1 erstellt. Im Gegensatz zu Vorlagen der Version 2 können diese

Vorlagen nicht geändert oder entfernt

werden. Ein Duplizieren dieser Vorlagen ist jedoch möglich. Wenn Sie eine

Vorlage der Version 1 duplizieren, erstellen

Sie eine Vorlage der Version 2. Vorlagen der Version 1 stellen unmittelbar nach

der Installation der Zertifizierungsstelle

eine Zertifikatlösung bereit, da sie viele allgemeine Anforderungen im

Hinblick auf die Zertifizierung von Antragstellern

unterstützen. Es stehen beispielsweise Zertifikate zur Verfügung,

die eine EFS-Verschlüsselungswiederherstellung,

Clientauthentifizierungen, Smartcard-Anmeldungen und Serverauthentifizierungen

ermöglichen.

Da Zertifikatvorlagen der Version 1 von Client unter Windows 2000 und von Clients

unter Windows XP verwendet werden

können, ist es möglich, Windows Server 2003-Zertifikatdienste parallel

zu einer bereits bestehenden Windows-Zertifi-

zierungsstelleninfrastruktur auszuführen. Wenn Sie jedoch eine Windows

Server 2003-Zertifizierungsstelle hinzufügen,

können Computer unter Windows 2000 und Windows XP keine Zertifikatvorlagen

der Enterprise Edition und Windows

Server 2003 Datacenter Edition können Zertifikate, die auf Vorlagen der

Version 2 basieren, ausstellen. Sie können auf

jedem Computer unter Windows XP Professional, auf dem Windows Server 2003 Administration

Pack (Adminpak.msi)

installiert ist, Vorlagen der Version 2 erstellen und ändern, um die Verwaltung

über den Desktop zu ermöglichen.

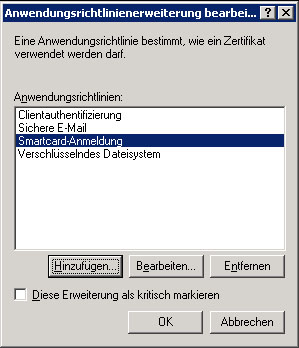

Verwendung von Zertifikatvorlagen

Grundsätzlich können Zertifikate von vielen verschiedenen Anwendungen

verwendet werden. Denn letztendlich ist ein

Zertifikat einfach nur ein Datensatz. Betriebssysteme und Anwendungen verwenden

diese Datei, um bestimmte Funk-

tionen auszuführen. Dies umfasst beispielsweise das Verschlüsseln

von Nachrichten und das Authentifizieren von Ver-

bindungen. Es gibt jedoch viele verschiedene Vorlagen, die jeweils für

unterschiedliche Verwendungszwecke entworfen

wurden. Wenn Sie den Verwendungszweck einer Zertifikatvorlage angeben möchten,

müssen Sie die Anwendungs-

richtlinien konfigurieren. Mithilfe von Anwendungsrichtlinien, die auch als

erweiterte Schlüsselverwendung bezeichnet

werden, können Sie genau festlegen, welche Zertifikate für welchen

Zweck verwendet werden sollen. Auf diese Weise

können Sie Zertifikate ausstellen, ohne eine falsche Verwendung oder einen

Missbrauch der Zertifikate befürchen zu

müssen.

Ein auf der Vorlage Smartcard-Benutzer basierendes

Zertifikat kann z.B. von einem Benutzer verwendet werden, um

sichere E-Mail-Nachrichten zu senden, Clientauthentifizierungen vorzunehmen

und sich mit einer Smartcard anzu-

melden. Standardmäßig kann diese Zertifikat jedoch nicht für

die Authentifizierung zwischen Server und Client, zum

Wiederherstellen oder Verschlüsseln von Dateien oder zum Ausführen

vieler anderer zertifikatbasierter Aufgaben ver-

wendet werden. Darüber hinaus kann das Zertifikat nur für Benutzer,

jedoch nicht für Computer ausgestellt werden.

Die Vorlage Smartcard-Benutzer und viele andere

Vorlagen können für mehrere Funktionen verwendet werden. Wenn

Sie Zertifikatvorlagen mit mehreren Funktionnen verwenden, können Sie die

Anzahl der in einer Organisation erfor-

derlichen Zertifikate reduzieren. Viele Zertifikatvorlagen bieten jedoch nur

eine Funktion. Zertifikatvorlagen mit einer

einzigen Funktion bieten sehr eingeschränkte Möglichkeiten, das sie

eben nur für eine einzige Funktion verwendet

werden können. Sie können z.B. Zertifikate für einen heikle Vorgang

wie die Schlüsselwiederherstellung mit einer

kurzen Zertifikatgültigkeitsdauer von 2 Monaten ausstellen. Diese Zertifikatfunktion

werden Sie kaum mit einer

weniger wichtigen Funktion wie z.B. einem EFS-Zertifikat kombinieren, weil ein

EFS-Zertifikat eine viel längere Gül-

tigkeitsdauer haben sollte.

In der folgenden Tabelle werden die im Lieferumfang von Windows Server 2003

enthaltenen Benutzerzertifikatvorlagen

beschrieben. Alle im Lieferumfang von Windows Server 2003 enthaltenen Benutzerzertifikate

sind Vorlagen der Version 1.

Standardmäßige Benutzerzertifikatvorlagen

Name |

Beschreibung |

| Administrator | Ermöglicht Benutzerauthentifizierung, EFS-Verschlüsselung, sichere E-Mail und Vertrauenslistensignatur für Zertifikate. |

| Authentifizierte Sitzung | Authentifiziert einen Benutzer für einen Webserver. Der private Schlüssel wird zum Signieren der Authentifizierungsanforderung verwendet. |

| Basis-EFS | Verschlüsselt und entschlüsselt Daten mithilfe des verschlüsselnden Dateisystems. Der private Schlüssel wird zum Entschlüsseln des Dateiverschlüsselungsschlüssels (File Encryption Key, FEK) verwendet, der wiederum zum Ver- und Entschlüsseln von EFS-geschützten Dateien verwendet wird. |

| Codesignatur | Wird zum digitalen Signieren von Software verwendet. |

| EFS-Wiederherstellungs-Agent | Ermöglicht dem Antragsteller das Entschlüsseln von Dateien, die zuvor mit EFS verschlüsselt wurden. |

| Registrierungs-Agent | Wird zum Anfordern von Zertifikaten im Namen eines anderen Antragstellers verwendet. |

| Exchange-Registrierungs-Agent (Offlilneanforderung) | Wird zum Anfordern von Zertifikaten im Namen eines anderen Antragstellers und zum Angeben des Antragstellernamens in der Anforderung verwendet. |

| Nur Exchange-Signatur | Wird vom Exchange-Schlüsselverwaltungsdienst zum Ausstellen von Zertifikaten für Benutzer von Microsoft Exchange Server verwendet, um das digitale Signieren von E-Mail-Nachrichten zu ermöglichen. |

| Exchange-Benutzer | Wird vom Exchange-Schlüsselverwaltungsdienst zum Ausstellen von Zertifikaten für Exchange-Benutzer verwendet, um das Verschlüsseln von E-Mail-Nachrichten zu ermöglichen. |

| Smartcard-Anmeldung | Authentifiziert einen Benutzer für das Netzwerk mithilfe einer Smartcard. |

| Smartcard-Benutzer | Ist mit der Vorlage Smartcard-Anmeldung identisch, mit der Ausnahme, dass diese Vorlage auch zum Signieren und Verschlüsseln von E-Mail-Nachrichten verwendet werden kann. |

| Vertrauenslistensignatur | Ermöglicht dem Inhaber das digitale Signieren einer Vertrauensliste. |

| Benutzer | Wird von Benutzern für E-Mail, EFS und Clientauthentifizierung verwendet. |

| Nur Benutzersignatur | Ermöglicht Benutzer das digitale Signieren von Daten. |

In folgenden Tabelle werden die im Lieferumfang von Windows

Server 2003 enthaltenen Computerzerifikatvorlagen be-

schrieben.

Standardmäßige Computerzertifikatvorlagen

| Name | Beschreibung | Version |

| Zertifizierungsstellenaustausch | Wird zum Speichern von Schlüsseln verwendet, die für die Archivierung des privaten Schlüssels konfiguriert sind. | 2 |

| CEP-Verschlüsselung | Ermöglicht es dem Inhaber, als Registrierungsstelle für SCEP-Anforderungen (Simple Certificate Enrollment Protocol) zu fungieren. | 1 |

| Computer | Stellt Client- u. Serverauthentifizierungsfunktionen für ein Computerkonto bereit. Die Standardberechtigung für diese Vorlagen lassen nur Registrierungen durch Computer unter Windows 2000 und unter Betriebssystemen der Windows Server 2003-Produktfamilie zu, bei denen es sich nicht um Domänencontroller handelt. | 1 |

Domänencontrollerauthentifizierung |

Wird zum Authentifizieren von Active Directory-Benutzern und -Computern verwendet. | 2 |

| IPSEC | Ermöglicht eine zertifikatbasierte Authentifizierung für Computer mithilfe der IP-Sicherheit (IPSec) für die Netzwerkkomunikation. | 1 |

| RAS- u. IAS-Server | Ermöglicht RAS- (Remote Access Service) und IAS-Server (Internet Authentication Services) das Authentifizieren ihrer Identitäten gegen-über anderen Computern. | 2 |

| Router (Offlineanforderung) | Wird von einem Router verwendet, wenn die Anforderung über SCEP von einer Zertifizierungsstelle ausgeht, die Inhaber eines CEP-Ver-schlüsselungszertifikats (Certificate Enrollment Protocol) ist. | 1 |

| Webserver | Authentifiziert den Webserver für verbindende Clients. Die verbind-enden Clients verwenden den öffentlichen Schlüssel, um bei Ver-wendung der SSL-Verschlüsselung (Secure Sockets Layer) die an den Webserver gesendeten Daten zu verschlüsseln. | 1 |

| Arbeitsstationsauthentifizierung | Ermöglicht Clientcomputern das Authentifizieren ihrer Identitäten gegenüber Servern. | 2 |

Schließlich gibt es auch noch ein paar Vorlagen, die nicht eindeutig

als Benutzer- oder Computerzerifikatvorlagen

eingestuft werden können:

Insidertipp:

Eine Zertifikatvorlage ist nichts anderes als eine Auflistung von Eigenschaften,

Anforderungen und Funktionen. Beim

Entwerfen von Zertifikatvorlagen sind Sie nicht an die im Lieferumfang von Windows

Server 2003 enthaltenen Vorlagen

gebunden. Sie können auch eigene Vorlagen erstellen, die speziell auf die

Anforderungen Ihrer Organisation zuge-

schnitten sind. Sie können beispielsweise eine Vorlage für EFS und

E-Mail erstellen, die nur ein Jahr gültig ist, Schl-

üssel archiviert und keine automatische Registrierung unterstützt.

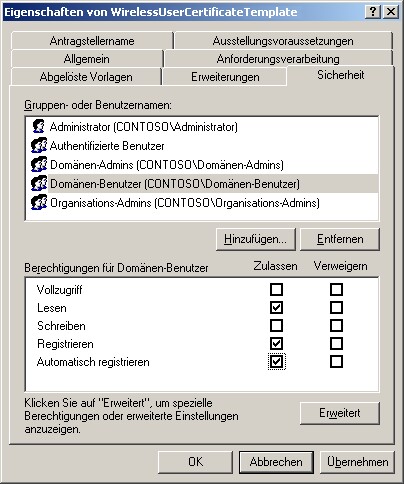

Berechtigungen für Zertifikatvorlagen

Über Berechtigungen für Zertifikatvorlagen werden die Sicherheitsprinzipiale

definiert, die berechtigt sind, auf Zertifikat-

vorlagen basierende Zertifikate zu lesen, zu ändern, zu registrieren oder

automatisch zu registrieren. Sie müssen die

Berechtigungen für jede Zertifikatvorlage definieren, um sicherzustellen,

dass nur autorisierte Benutzer, Computer oder

Gruppenmitglieder auf einer Zertifikatvorlage basierende Zertifikate erhalten.

Planung:

Stellen Sie sicher, dass Ihnen die Mitglieder einer Gruppe bekannt sind, bevor

Sie Zertifikate für diese Gruppe ausstellen.

Eine falsche Planung kann zu Sicherheitsrisiken führen, wenn Zertifikate

für Benutzer ausgestellt werden, die diese

Zertifikate nicht benötigen.

Die Berechtigungen, die Sie zu einer Zertifikatvorlage zuweisen können,

umfassen Folgendes:

![]() Vollzugriff:

Ermöglicht es einem Sicherheitsprinzipal, alle Attribute einr Zertifikatvorlage

(einschließlich der Berech-

Vollzugriff:

Ermöglicht es einem Sicherheitsprinzipal, alle Attribute einr Zertifikatvorlage

(einschließlich der Berech-

![]() tigung für

die Zertifikatvorlage) zu ändern.

tigung für

die Zertifikatvorlage) zu ändern.

![]() Lesen:

Ermöglicht es einem Sicherheitsprinzipal, beim Registrieren von Zertifikaten

nach der Zertifikatvorlage in

Lesen:

Ermöglicht es einem Sicherheitsprinzipal, beim Registrieren von Zertifikaten

nach der Zertifikatvorlage in

![]() in Active Directory

zu suchen.

in Active Directory

zu suchen.

![]() Schreiben:

Ermöglicht es einem Sicherheitsprinzipal, alle Attribute einer Zertifikatvorlage

mit Ausnahme der zur

Schreiben:

Ermöglicht es einem Sicherheitsprinzipal, alle Attribute einer Zertifikatvorlage

mit Ausnahme der zur

![]() Zertifikatvorlage

zugewiesenen Berechtigungen zu ändern.

Zertifikatvorlage

zugewiesenen Berechtigungen zu ändern.

![]() Registrieren:

Ermöglicht es einem Sicherheitsprinzipal, ein auf der Zertifikatvorlage

basierendes Zertifikat zu re-

Registrieren:

Ermöglicht es einem Sicherheitsprinzipal, ein auf der Zertifikatvorlage

basierendes Zertifikat zu re-

![]() gistrieren.

Für eine Zertifikatregistrierung muss der Sicherheitsprinzipal auch über

eine Leseberechtigung für die

gistrieren.

Für eine Zertifikatregistrierung muss der Sicherheitsprinzipal auch über

eine Leseberechtigung für die

![]() Zertifikatvorlage

verfügen.

Zertifikatvorlage

verfügen.

![]() Automatisch

registrieren: Ermöglicht es einem Sicherheitsprinzipal, ein Zertifikat

über die automatische Regi-

Automatisch

registrieren: Ermöglicht es einem Sicherheitsprinzipal, ein Zertifikat

über die automatische Regi-

![]() strierung zu

erhalten. Die Berechtigungen für die automatische Registrierung erfordern

außerdem, dass der Be-

strierung zu

erhalten. Die Berechtigungen für die automatische Registrierung erfordern

außerdem, dass der Be-

![]() nutzer auch

über die Berechtigungen "Lesen " und "Registrieren"

verfügt.

nutzer auch

über die Berechtigungen "Lesen " und "Registrieren"

verfügt.

Sicherheitswarnung:

Damit die automatische Registrierung ordnungsgemäß

ausgeführt werden kann, müssen Sie sicherstellen,

dass demselben Benutzer oder derselben Gruppe

die drei erforderlichen Berechtigungen ("Lesen", "Regi-

strieren" u. "Automatisch registrieren") zugewiesen werden.

Wenn Sie die Berechtigungen "Lesen" und "Regi-

strieren" zu einer Gruppe und die Berechtigung "Automatisch registrieren"

zu einer anderen Gruppe zuweisen, ist ein

Benutzer, der Mitglied beider Gruppen ist, nicht für die automatische Registrierung

von Zertifikaten berechtigt. Der

Grund dafür ist, dass sich Berechtigungen für ein Zertifikat nicht

addieren, wie beispielsweise in NTFS. Weil der Be-

nutzer in diesem Beispiel Mitglied zweier Gruppen ist, behandelt die Zertifizierungsstelle

die Gruppe mit den Berech-

tigungen "Automatisch registrieren". Optimale Ergebnisse erzielen

Sie, wenn Sie für jede Zertifikatvorlage eine globale

oder universelle Gruppe erstellen. Erteilen Sie der globalen oder universellen

Gruppe alle drei Berechtigungen, und

fügen Sie dann die erforderlichen Benutzergruppen zu dieser Gruppe hinzu.

In der folgenden Abbildung werden die Berechtigungen angezeigt, die Sie für

Zertifikatvorlagen festlegen können.

Berechtigungen für Zertifikatvorlagen

Methoden für das Aktualisieren einer Zertifikatvorlage

In Ihrer Zertifizierungsstellenhierarchie ist möglicherweise für jede

Funktion eine Zertifikatvorlage vorhanden, z.B. für

die Dateiverschlüsselung oder Codesignatur. Vielleicht setzen Sie auch

ein paar Vorlagen ein, die die Funktionen

für die meisten Gruppen von Antragstellern abdecken. Möglicherweise

müssen Sie eine vorhandene Zertifikatvorlage

ändern, weil in der ursprünglichen Zertifikatvorlage falsche Einstellungen

definiert sind, oder Sie möchten mehrere

Zertifikatvorlagen in einer einzigen Vorlage zusammenführen.

Es stehen zwei Methoden zur Verfügung, um eine Zertifkatvorlage der Version

2 zu ändern. Entweder ändern Sie die

ursprüngliche Vorlage, oder Sie erstellen eine neue Vorlage, um die ursprüngliche

Vorlage zu ersetzen.

Sie können eine Zertifikatvorlage der Version 2 jederzeit ändern.

Nachdem Sie die Änderungen vorgenommen haben,

erhalten alle neuen Zertifikatregistrierenden die neuen Einstellungen. Sie

sollten das Zertifikat mithilfe des Zerti-

fikat-Snap-Ins erneut ausstellen, um sicherzustellen, dass alle Client, für

die zuvor (vor der Änderung der

Vorlage auf der Vorlage basierende Zertifikate ausgestellt wurden, die die neuen

Einstellungen erhalten.

Dies stellt eine hervorragende Möglichkeit dar, um umfassende Änderungen

an den für die Benutzer und Computer

in der Organisation bereitgestellten Zertifikaten vorzunehmen. Wenn Sie beispielsweise

entdeckt haben, dasse ein

Zertifikat in weniger als einem Jahr gefährdet werden könnte, verkürzen

Sie einfach die Gültigkeitsdauer des Zerti-

fikats auf sechs Monate und registrieren alle Zertifikatinhaber neu.

Die zweite Methode für das Ändern eines Zertifikats wird als Ablösen

eines Zertifikats bezeichnet. Diese wird durch

das Erstellen einer neuen Zertifikatvorlage der Version 2 und durch das Hinzufügen

mehrer Anwendungsrichtlinien für

die abzulösenden Zertifikate erreicht. Wenn beispielsweise mehrere Zertifikatvorlagen

dieselben oder vergleichbare

Funktionen bieten, können Sie die vorhandenen Zertifikatvorlagen durch

eine einzige Zertifikatvorlage ersetzen. Zu

diesem Zweck legen Sie fest, dass eine neue Zertifikatvorlage die vorhandenen

Zertifikatvorlagen ablöst (oder ersetzt).

Wählen Sie die abzulösenden Zertifikate in den Eigenschaften des neuen

Zertifikats auf der Registerkarte Abgelöste

Vorlagen aus.

Berücksichtigen Sie bei Ihrer Entscheidung, ob eine Zertifikatvorlage geändert

werden soll, die möglichen Folgen der

Änderung. Wenn sich eine Änderung beispielsweise nur auf eine einzige

Zertifikatvorlage auswirkt und nicht erfordert,

dass die Zertifikate für alle aktuellen Zertifikatinhaber neu ausgestellt

werden müssen, können Sie einfach eine vorhan-

dene Zertifikatvorlage ändern. Sie einfach ist das!

Beachten Sie, dass Änderungen nur bei Zertifikatvorlagen der Version 2

möglich sind. Wenn es sich bei der zu ändern-

den Zertifikatvorlage um eine Zertifikatvorlage der Version 1 handelt, müssen

Sie die vorhandes Zertifikatvorlage durch

eine Zertifikatvorlage der Version 2 ersetzen.

Wenn sich die an der Zertifikatvorlage vorzunehmenden Änderungen nicht

auf zuvor ausgestellte Zertifikate auswirken,

müssen Sie die Zertifikate auch nicht erneut für die Zertifikatinhaber

ausstellen. Wenn Sie z.B. die Berechtigungen für

eine Zertifikatvorlage ändern, um weiteren Gruppen das Registrieren der

Zertifikatvorlage zu ermöglichen, müssten nicht

alle bereits vorhandenen Zertifikate neu ausgestellt werden.

Das Verwalten von Zertifikaten kann viel Zeit in Anspruch nehmen, und zwar vor

allem in einer Umgebung, in der sehr

viele Zertifikate für Benutzer und Computer ausgestellt werden. Die Belastung

der ausstellenden Zertifizierungsstellen

nimmt zu, die Zertifikatsperrlisten werden umfangreicher, und die Zertifikatverwaltung

für Endbenutzer kann sich zu einer

mühsamen Aufgabe enwickeln. Sie sollten in Erwägung ziehen, mehrere

vorhandene Zertifikatvorlagen in einer einzigen

Zertifikatvorlage zusammenzufassen, um diese potenzielle Belastung der Zertifizierungsstellen

und Endbenutzer zu ver-

ringern.

Eine Zertifikatvorlage der Version 1 kann nicht geändert werden, weil diese

Vorlagen keine Änderungen unterstützen.

Wenn Sie jedoch die Zertifikatvorlage der Version 1 durch eine Zertifikatvorlage

der Version 2 ersetzen, können Sie die

Einstellungen der Vorlage effizient und problemlos ändern. Sie könnten

beispielsweise eine neue Vorlage der Version 2

erstellen, die zwar dieselben Funktionen ausführt wie die ursprüngliche

Vorlage, für die jedoch andere Einstellungen für

die Gültigkeitsdauer des Zertifikats und die Schlüsselgröße

oder Anwendungs- u. Ausstellungsrichtlinien für ein Zerti-

fikat festgelegt sind.

Zusammenfassend stehen ihnen zwei Möglichkeiten zur Verfügung, um

eine vorhandene Zertifikatvorlage zu aktual-

isieren. Möglichkeit 1: Sie ändern eine Zertifikatvorlage der Version

2 zu einem beliebigem Zeitpunkt, indem Sie einfach

Änderungen an der Zertifikatvorlage vornehmen. Möglichkeit 2: Sie

lösen eine vorhandes Zertifikatvorlage ab. Wenn es

sich bei der zu aktualisierenden Zertifikatvorlage um eine Vorlage der Version

1 handelt oder Sie mehrere Zertifikatvor-

lagen in einer einzigen Vorlage kombinieren möchten, können Sie die

vorhandene(n) Zertifikatvorlage(n) durch eine

Zertifikatvorlage der Version 2 ersetzen. Nachdem Sie die Änderungen an

der Zertifikatvorlage vorgenommen haben,

sind diese in allen auf dieser Zertifikatvorlage basierenden und von einer Zertifizierungsstelle

ausgestellten Zertifikaten

enthalten.

Sie sollten eine Vorlage nur ändern, wenn die jeweiligen Änderungen

geringfügig bzw. unbedeutend sind und sich nur

auf eine einzige Zertifikatvorlage der Version 2 auswirken. Sie sollten einen

Vorlage ablösen, wenn Sie mehrere Vor-

lagen zusammenführen, eine Zertifikatvorlage der Version 1 ändern

oder die Gültigkeitsdauer, die Schlüsselgröße, An-

wendungs- oder Ausstellungsrichtlinien ändern.

Sicherheitswarnung:

Das Ändern oder Ablösen von Vorlagen hat nur Auswirkungen auf die

Zertifikate, die nach dem Ändern der Zertifikat-

vorlage ausgestellt werden. Bereits vorhandene Zertifikate werden erst geändert,

wenn der Benutzer oder Computer,

der Inhaber des auf der Zertifikatvorlage basierenden Zertifikats ist, das Zertifikat

erneuert oder ein neues Zertifikat re.

gistriert, das auf der geänderten oder abgelösten Zertifikatvorlage

basiert. Wenn die automatische Registrierung für

die aktualisierte oder abgelöste Zertifikatvorlage aktiviert ist, werden

die aktalisierten Zertifikate automatisch für Be-

nutzer und Computer registriert.

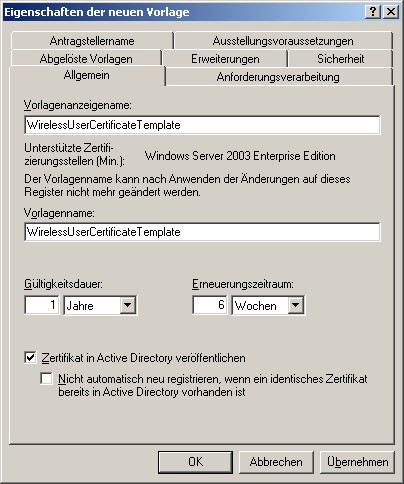

Praktische Übung: Ablösen von Zertifikatvorlagen

In dieser Übung lösen Sie mehrere Zertifikatvorlagen ab.

Übung: Ablösen mehrerer Zertifikate

In dieser Übung ersetzen Sie die Zertifikatvorlage Benutzer

durch eine neue Zertifikatvorlage der Version 2.

![]()

Erstellt von: Haßlinger Stefan

Im: Jahr 2006